Beginnen wir beim Anfang: Was sind Phishing Mails überhaupt?

Phishing Mails sind technisch betrachtet und von außen besehen “normale” E-Mails. Mit einem elementaren Unterschied:

Eine Phishing Mail bringt dich nicht zum angegeben Ziel, sondern direkt in eine Gefahrenzone. Eine Gefahrenzone, die so gut getarnt ist, dass du nicht einmal dann sicher sagen kannst, dass Gefahr im Verzug ist, wenn du mitten drin stehst und unter Umständen bereits deine Daten eingibst.

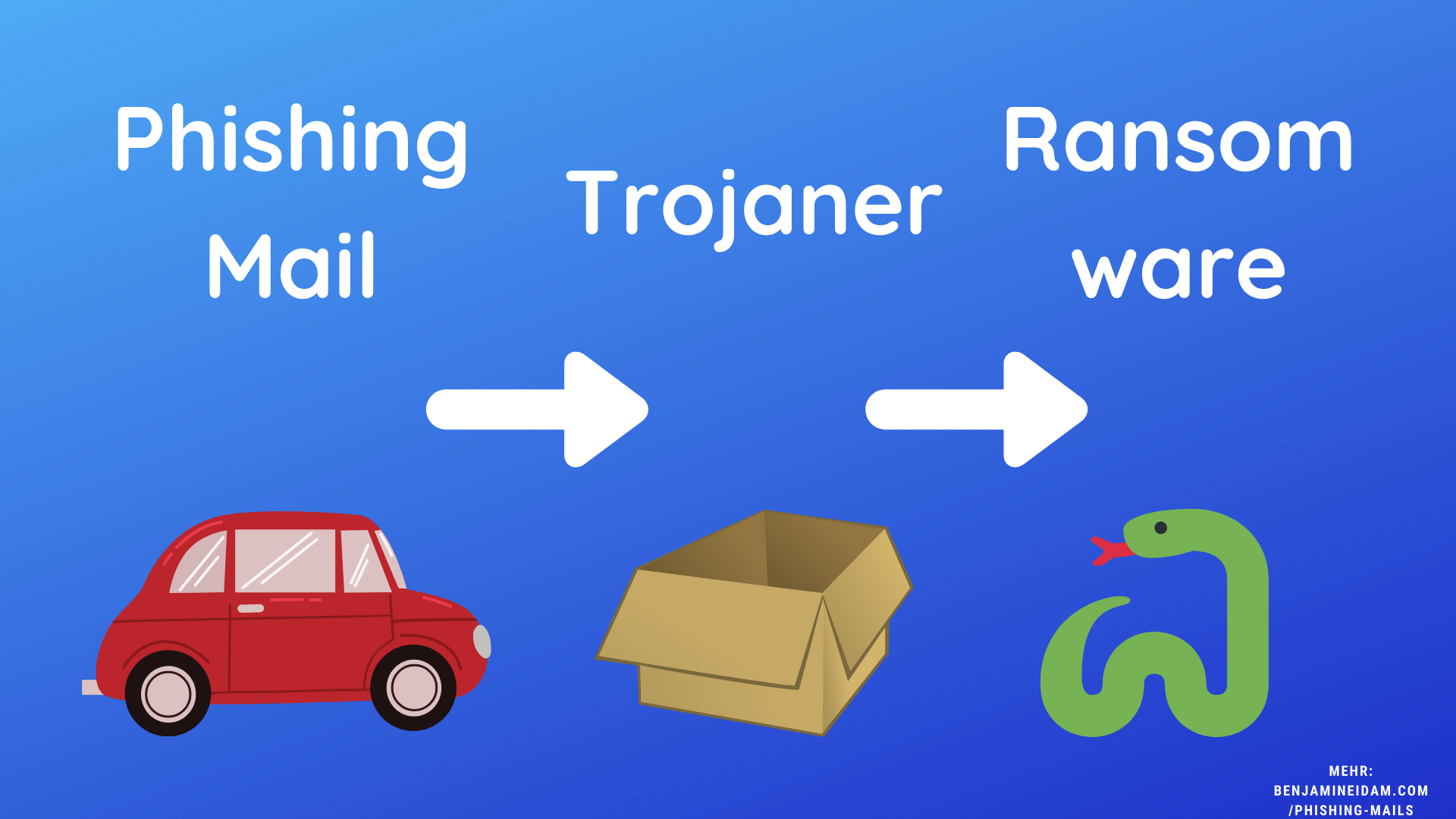

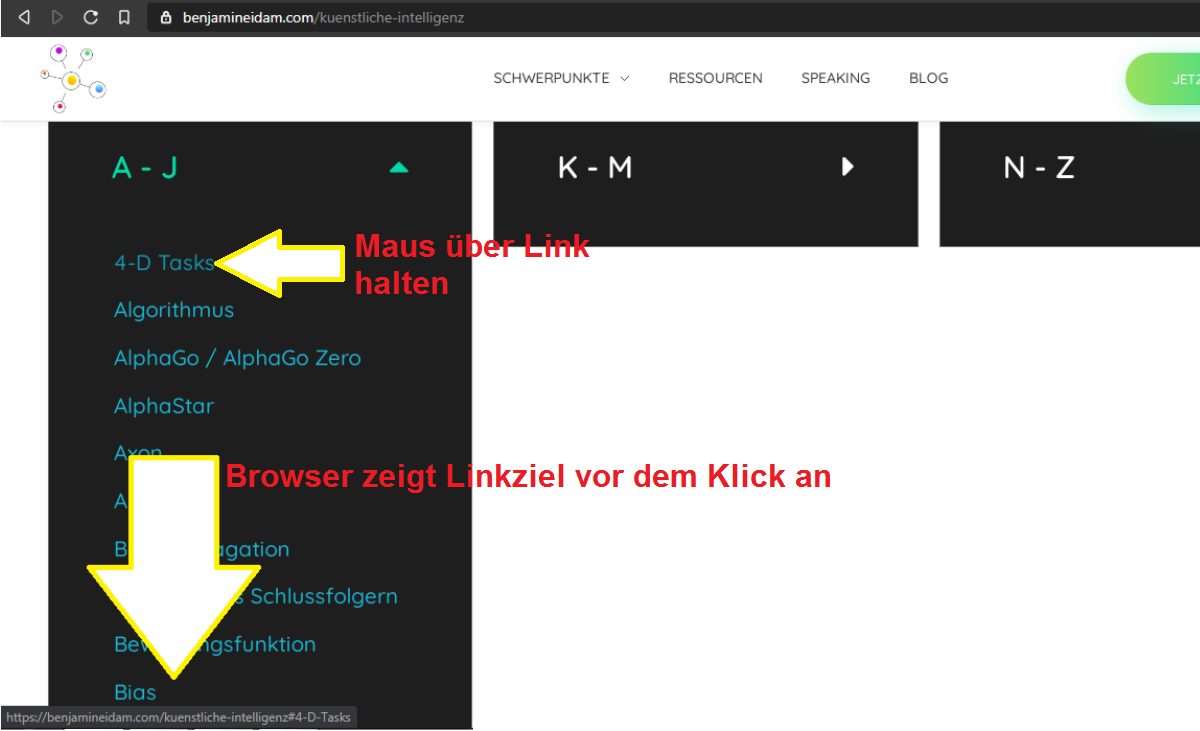

Das funktioniert über gefälschte Anhänge, Dateien innerhalb von Mails und vor allem über gefälschte Links. Schauen wir uns den letzten Fall genauer an.

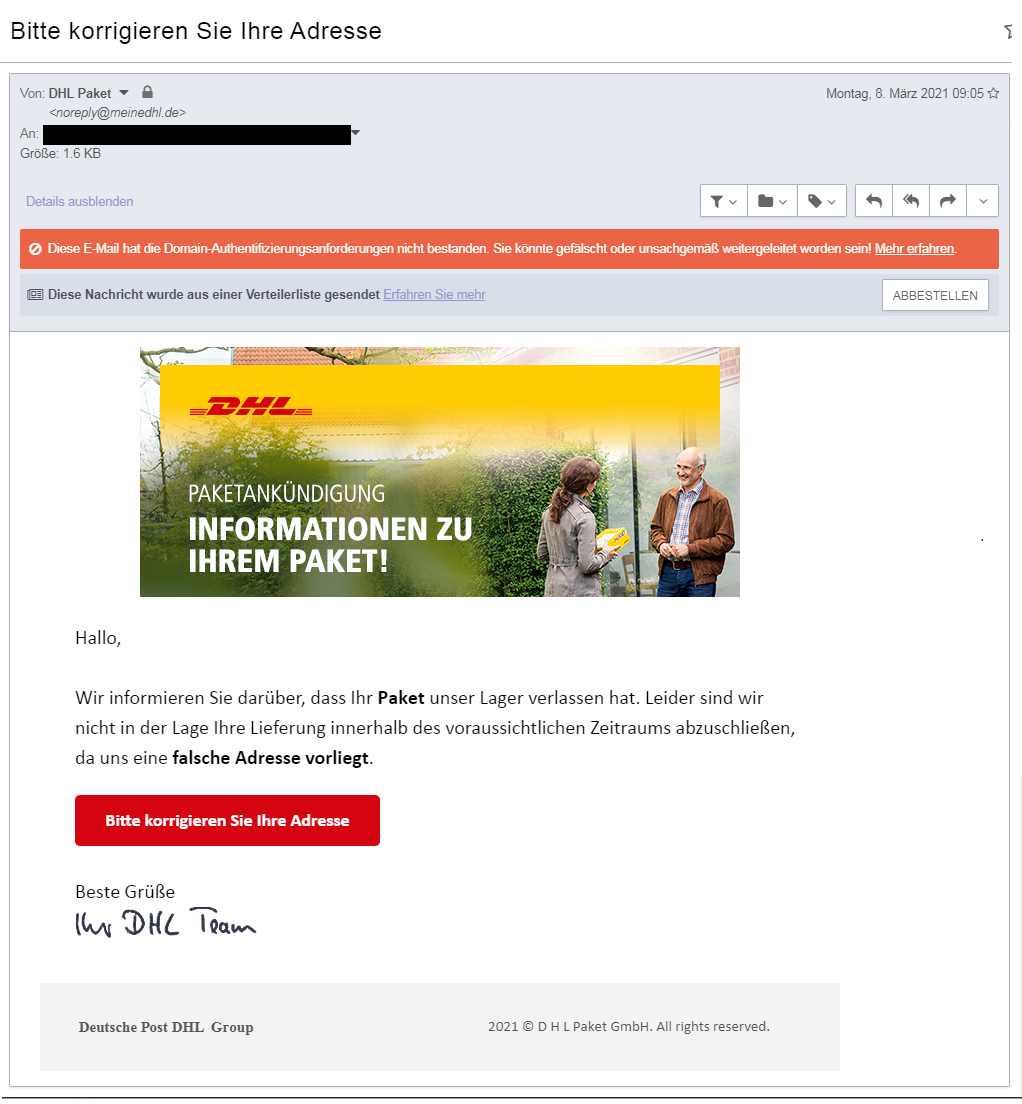

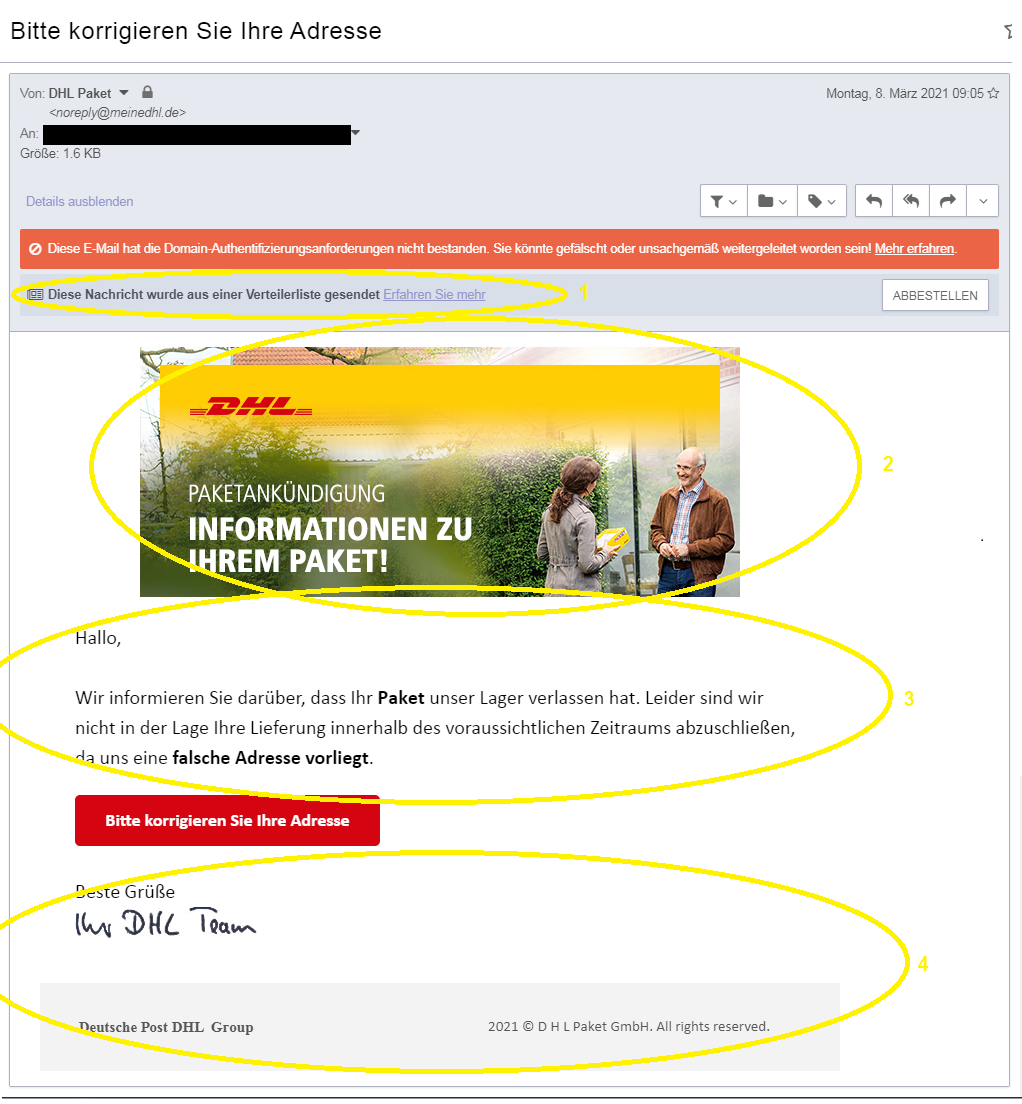

Echte vs. Fake Mails

Das kannst du dir ungefähr so vorstellen:

✅ Eine “normale” Mail enthält einen Link zu einem Ziel, zum Beispiel einem Artikel. Angenommen zum Thema Feuersalamander. Der Link funktioniert dabei wie ein Tunnel, welcher deinen Browser und dich zusammen durch eben diesen Tunnel direkt zur Zieladresse Artikel führt. Dort erfährst du also mehr über das Leben des Feuersalamanders und bist beeindruckt. Diese bekommst du zum Beispiel von deinem Kollegen Frank. Soweit alles gut, danke für die Mail, Frank.

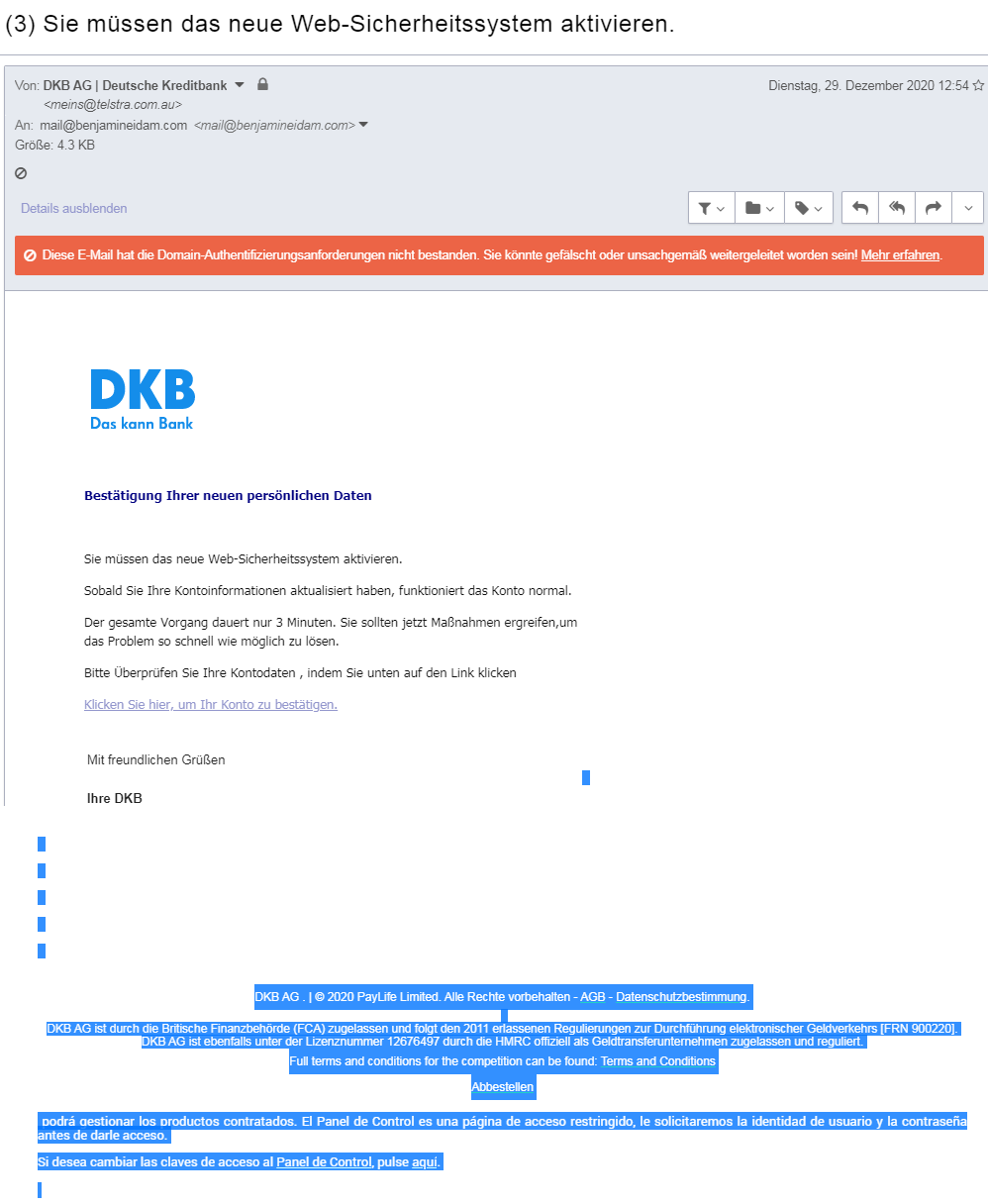

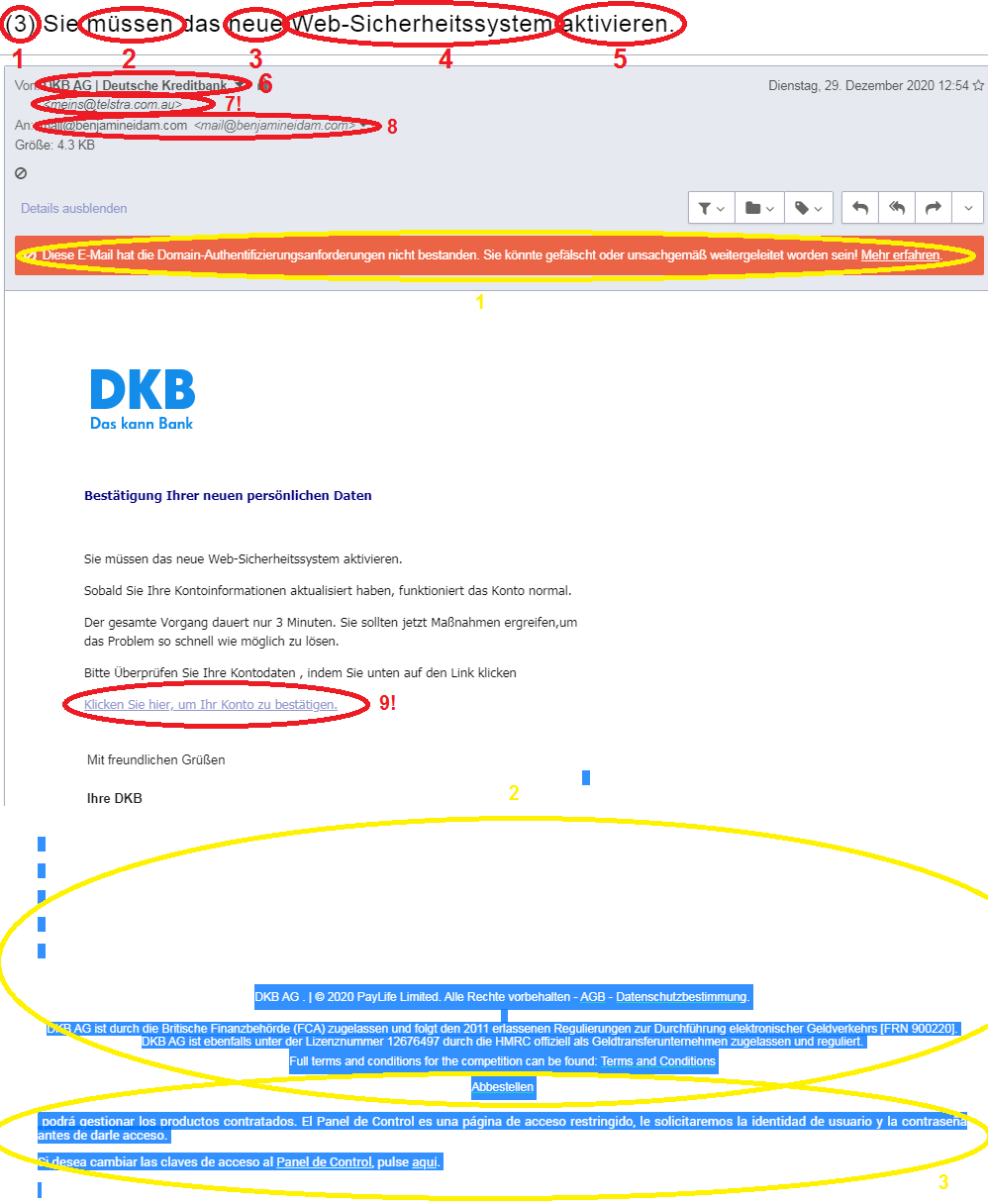

Diese Mail sieht zum Beispiel so aus:

(Blau markiert = “sichtbarer” Linktext. Grün markiert = tatsächliches Linkziel. Rot markiert = Linkziel in “Maschinensprache”)

Hey, ich habe gerade diesen spannenden Artikel zum Thema Feuersalamander entdeckt, schau ihn dir unbedingt mal an: https://www.geo.de/geolino/tierlexikon/840-rtkl-tierlexikon-feuersalamander

Frank.

Im Quelltext, also der Sprache, in welcher Franks Computer mit deinem “spricht”, sieht diese Mail so aus:

<p>Hey, ich habe gerade diesen spannenden Artikel zum Thema Feuersalamander entdeckt, schau ihn dir unbedingt mal an: <a href=“https://www.geo.de/geolino/tierlexikon/840-rtkl-tierlexikon-feuersalamander“>https://www.geo.de/geolino/tierlexikon/840-rtkl-tierlexikon-feuersalamander</a></p><p><br></p>

<p>Frank.</p>

Im Wesentlichen sprechen auch Computer unsere Sprache, sie sind nur sehr große Liebhaber von eckigen Klammern.

Der farbig hervorgehobene Teil wird gleich noch relevant.

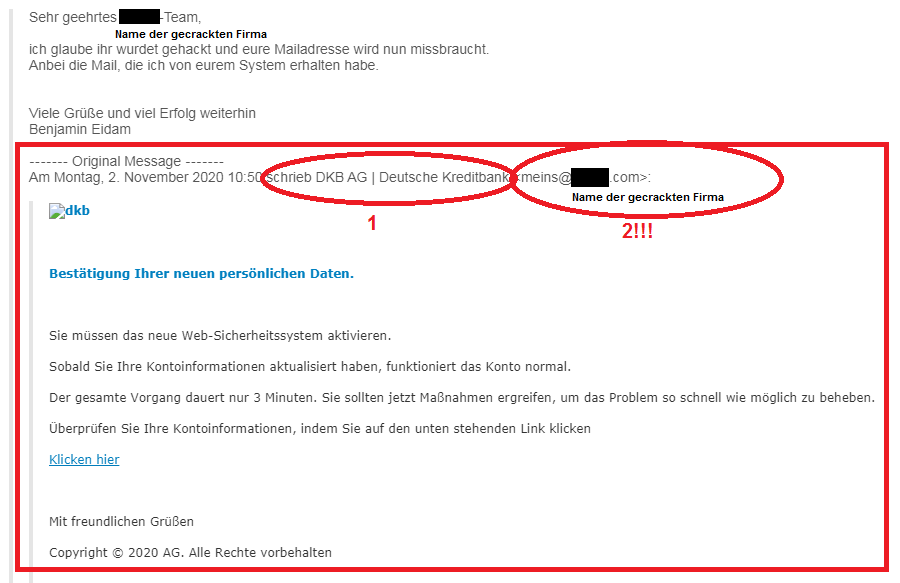

❌ Eine Phishing Mail enthält ebenfalls einen Link zu einem Ziel. Doch anders als im obigen, harmlosen Beispiel, führt dich dieser Link nicht zu einem harmlosen Artikel. Sondern in eine gezielt für dich gestellte Falle. Wenn der Tunnel von Frank dich ins Salamander-Biotop geführt hat, führt dich der Tunnel der Phishing-Mail direkt in ein Minenfeld. Das tückische dabei: Die Mail kann auf den ersten Blick sogar exakt so aussehen, wie die Mail von Frank. Doch unter der Haube, im Quelltext, verbirgt sich die Bombe. Schauen wir uns die Phishing-Variante von Franks Mail an:

Hey, ich habe gerade diesen spannenden Artikel zum Thema Feuersalamander entdeckt, schau ihn dir unbedingt mal an: https://www.geo.de/geolino/tierlexikon/840-rtkl-tierlexikon-feuersalamander

Frank.

Erkennst du den Unterschied? Siehst du die Zacken der Landmine aus dem Boden ragen? Noch nicht? Dann lass uns gemeinsam etwas näher ran gehen:

<p>Hey, ich habe gerade diesen spannenden Artikel zum Thema Feuersalamander entdeckt, schau ihn dir unbedingt mal an: <a href=“https://www.bsi.bund.de/DE/Home/home_node.html“>https://www.geo.de/geolino/tierlexikon/840-rtkl-tierlexikon-feuersalamander</a></p><p><br></p>

<p>Frank.</p>

Du siehst den Unterschied noch nicht? Oder siehst ihn zwar, aber weißt nicht, was dir das sagen soll? Dann klicke mal auf beide blau markierte Links und schau mal, ob sie dich zum gleichen Ziel bringen. Sollten sie doch, sie sehen schließlich gleich aus, richtig?

Die Krux liegt hierbei unter der Motorhaube. Es ist wie im echten Leben, nicht überall wo Tesla draufsteht, ist auch Tesla drin.

Was genau drin ist, sieht man meist erst beim hereinschauen. So auch hier. Der Schlüssel ist der Vergleich der beiden grün markierten Bereiche. Denn dieser Bereich ist der, der die “Ausfahrt des Tunnels” bestimmt. Der rote, sichtbare Bereich ist quasi nur das Eingangsschild. Wo du am Ende tatsächlich rauskommst, entscheidet aber der grüne Bereich.

Ich kann auch ein Schild mit der Aufschrift “In 2km Nordseeküste” vor den Gotthard-Tunnel stellen. Doch der Tunnel-”Inhalt” bestimmt, wo du tatsächlich am Ende landest.