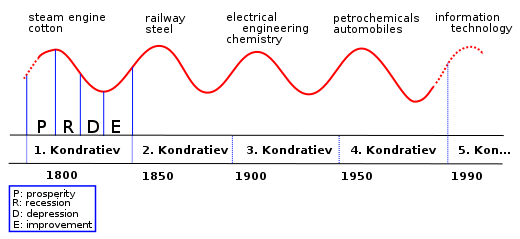

Es ist der Sommer des Jahres 1769, in welchem der bald als „King Cotton“ betitelte Baumwoll-Pionier Richard Arkwright sein Patent für eine neuartige Spinnmaschine erhält.

Das Besondere an dieser Spinnmaschine: Sie kommt vollständig ohne menschliches Eingreifen aus. Diese Erfindung, diese Innovation, wie in diesem Artikel entpuppt sich als eine der folgenschwersten der Menschheitsgeschichte. Denn danach erfindet er nicht nur die moderne Fabrik, sondern verändert mit dieser Innovation absolut alles. Vom Fahrzeug zu Kleidung und Maschinenteilen bis hin zu Bauwerken.

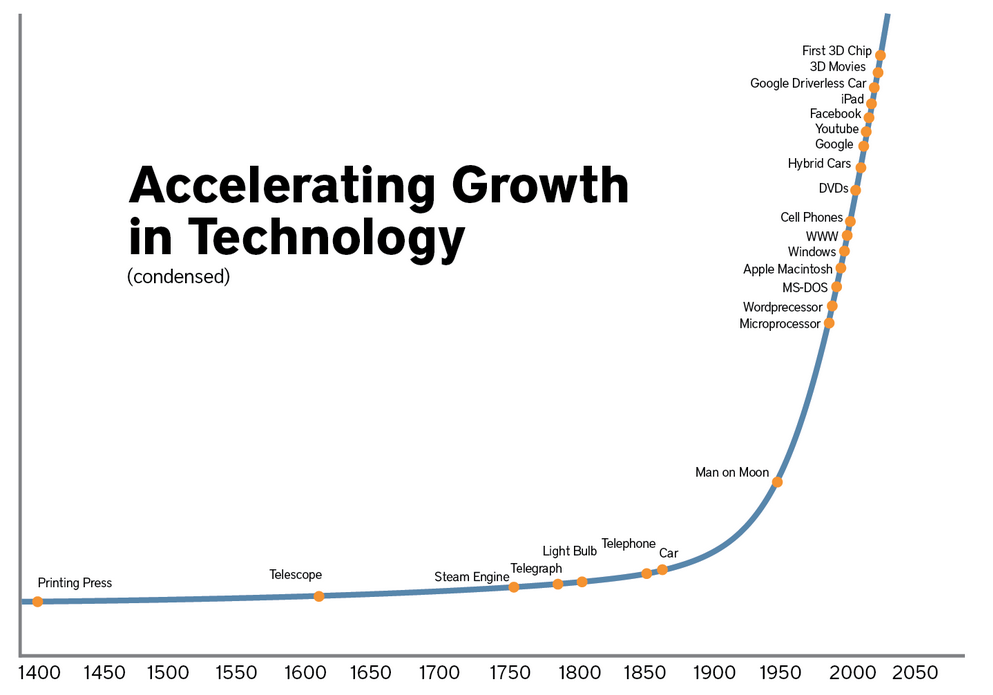

Die Idee dieser Spinnmaschine läutet die industrielle Revolution ein. Es ist eine der wegweisensten Innovationen seit der neolithischen Revolution, dem Übergang vom Jäger und Sammler zum sesshaften Bauern. (Mehr zu Auswirkungen und Kontext dieser Erfindung findest du in diesem Artikel)

Dass diese Erfindung eine Innovation ist, welche Ihresgleichen sucht, ist keine große Frage. Doch sie wirft so konkret wie kaum eine andere, weitere zentrale Fragen auf:

- Was bedeutet Innovation überhaupt?

- Was genau ist Innovation?

- Woran erkenne ich eine?

- Und wie erschaffe ich selbst Innovation(en)?

Schauen wir es uns systematisch an:

Was bedeutet Innovation?

Innovation bedeutet in kurz, mit den momentanen Mitteln die bestmögliche Lösung für ein Problem zu schaffen.

Es gibt dabei verschiedene Strategien, die besten zwei sind

1. Löse dein eigenes Problem, dann hilf anderen damit (wie der Jimmy Wales, der Gründer von Wikipedia so schön gesagt hat: Mit dieser Methode ist dein garantierter Zielmarkt 1)

2. Löse ein Problem für eine einzige Person und mache diese damit glücklich. So richtig glücklich. Zum „Superfan“. Dann wiederhole dies für 10 Personen. Für 100. Und dann für 1.000. Das ist die unglaublich wirksame und zeitlose Strategie hinter den „1.000 True Fans“ von Kevin Kelly.

Innovation bedeutet einfach anfangen und Ergebnisse liefern, welche in der echten Welt etwas bewirken.

Spotify zum Beispiel sah zu Beginn so aus:

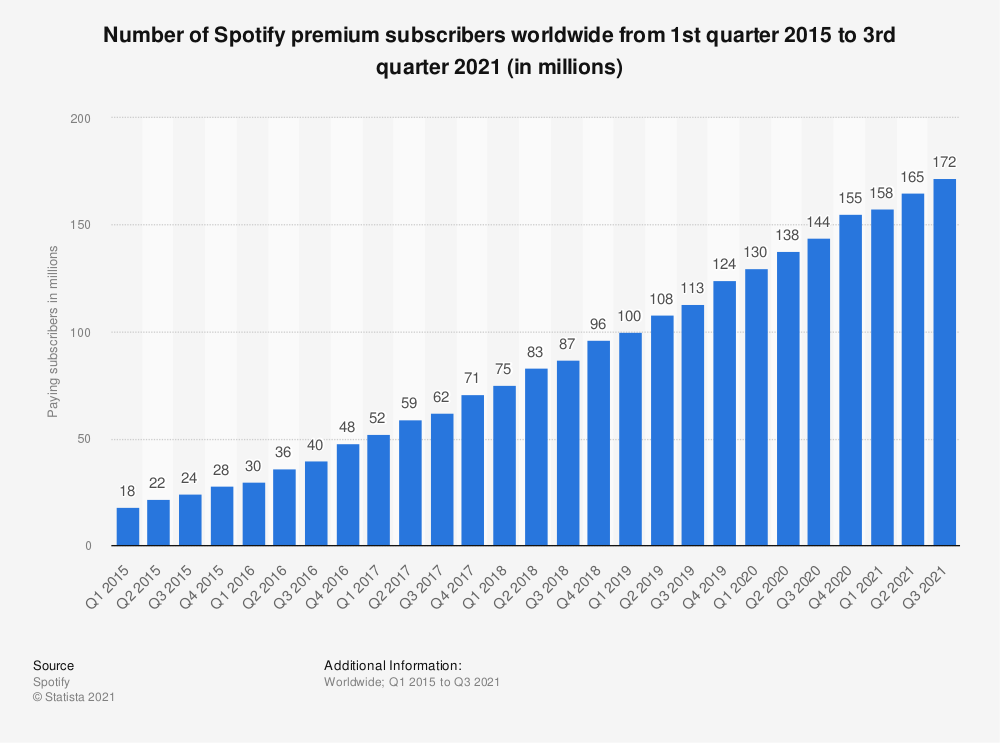

Heute sieht es so aus:

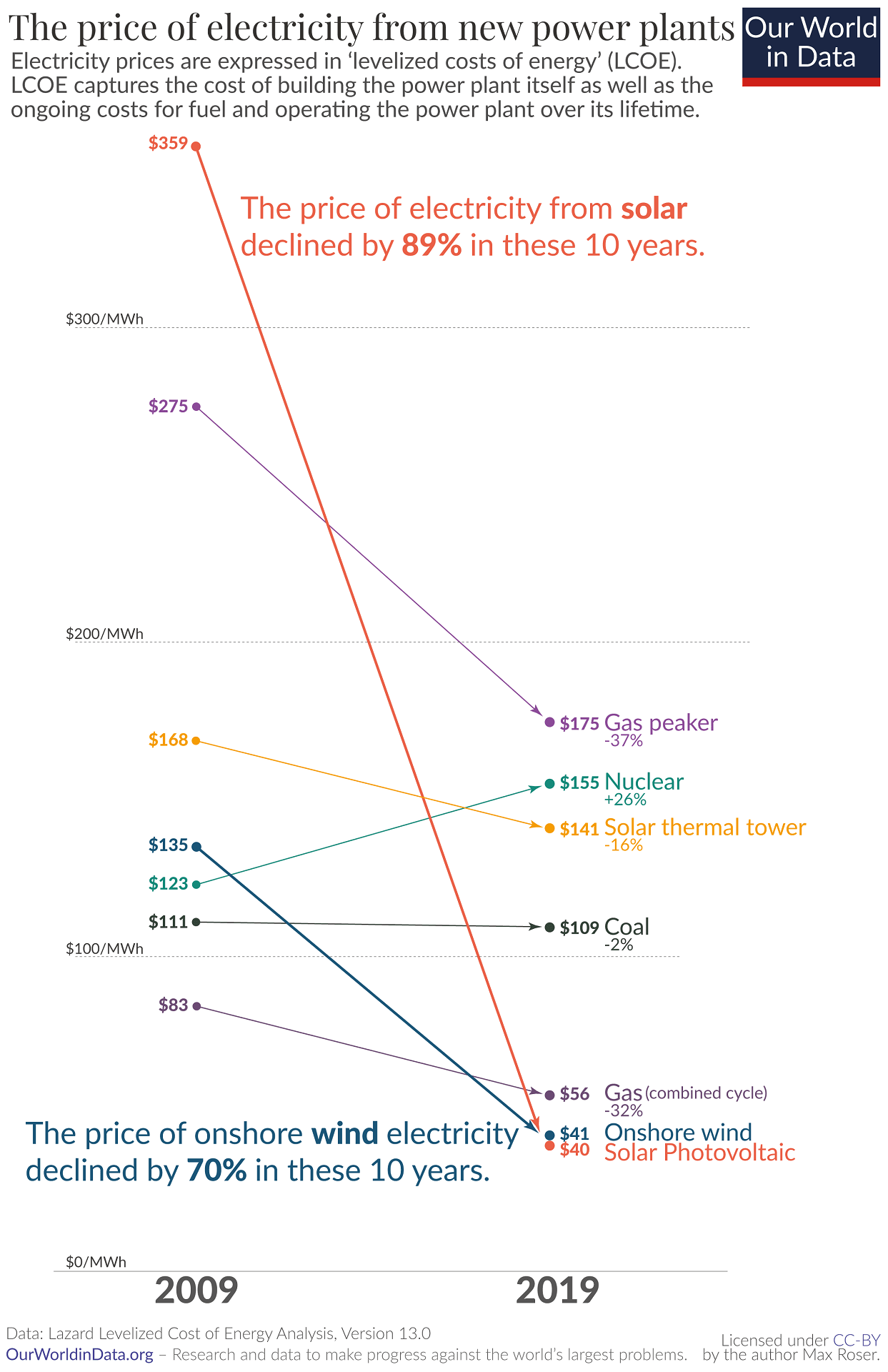

Was bedeutet Innovation im Zeitalter der Digitalisierung?

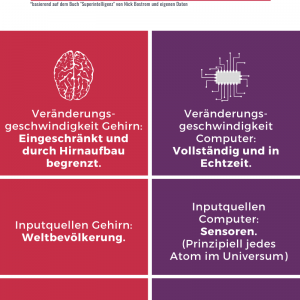

Die digitale Welt ist fundamental betrachtet so unterschiedlich von der analogen wie Luft von Erde.

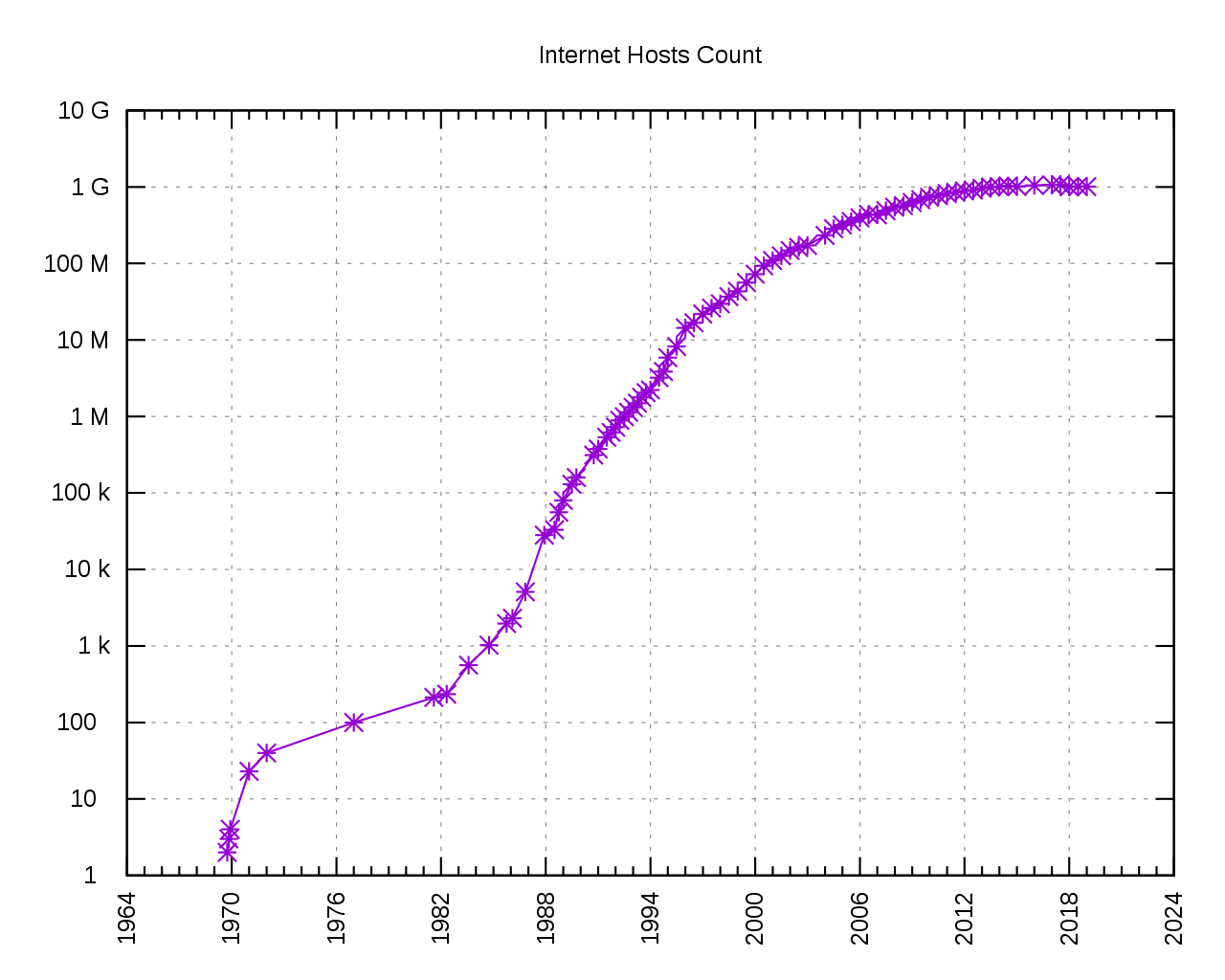

Im digitalen Kontext bedeutet Innovation das Denken in Skalen, Netzwerken, Plattformen, selbstverstärkenden Schleifen, Information statt Materie uvm.

Einige Artikel von mir zu diesen Themen findest du hier:

Was ist Innovation?

Innovation ist die Antwort auf Fragen wie

- „Was können wir besser machen?“

- „Wie können wir dieses Problem lösen?“

- „Wäre es nicht verdammt toll, wenn jemand Mal … Erfinden würde?“

Innovation bedeutet, wie Seth Godin so hervorragend geschrieben hat, die Antwort auf die Fragen:

Has this ever been done before?

Why not?

Did it work?

Why not?

If it’s new and useful, what problem is it solving?

Why has the audience rejected similar innovations in the past?

One day, this market will change. What will cause that change to happen?

Was ist eine Innovation?

Innovation bedeutet besser machen. Probleme lösen. Menschen glücklich machen mit Lösungen, die es so noch nicht zuvor gab:

- Einfacher

- Komfortabler

- Günstiger

- Hübscher

- Umweltfreundlicher

- Leichter

- Etc.

Nehmen wir als Autoland das Beispiel Auto:

- Auto + umweltfreundlicher = Elektroauto

- Auto + komfortabler = Autonomes Fahrzeug

- Auto + hübscher = Tesla

- etc.

Dieser Artikel ist eine Innovation, wenn er das Problem (besser als bisherige Alternativen) löst, zu verstehen was Innovationen sind.

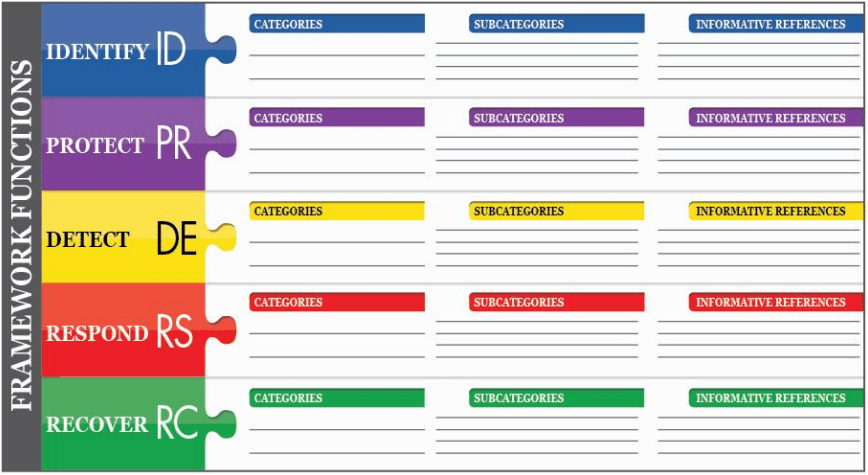

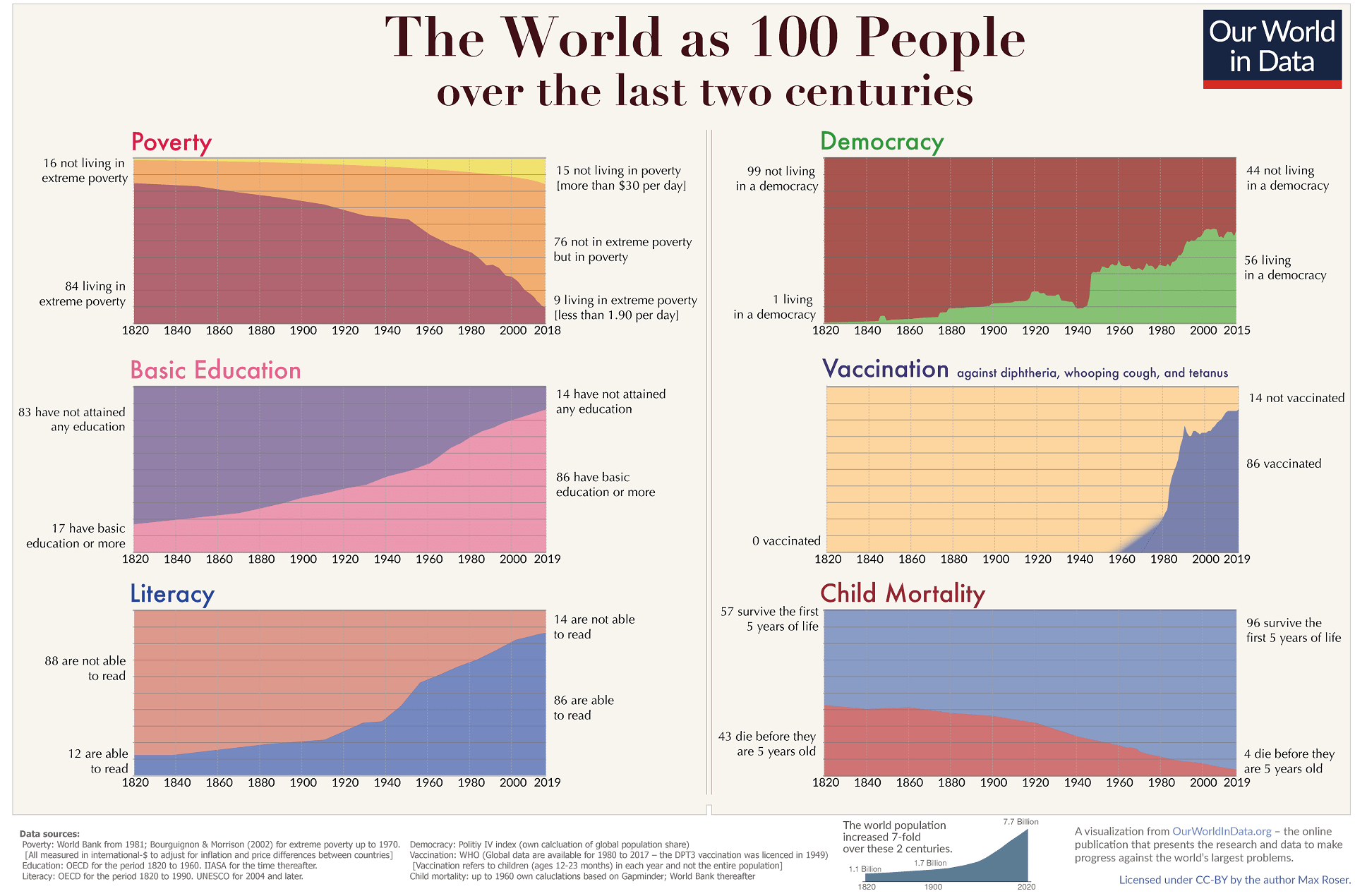

Innovationen sind die Puzzlestücke des Fortschritts.

Was ist Innovation also?

Lass es uns tun, statt es zu besprechen:

1. Überlege dir 20 Probleme, welche dich seit langem stören.

2. Bewerte diese Probleme auf einer Skala 1 (nervt nur leicht) bis 10 (Lösung wäre lebensverändernd)

3. Überlege dir für das Problem mit dem höchsten Wert 20 Lösungen

4. Mache dir eine Skizze für die deinem Bauchgefühl nach beste Lösung.

Wenn du diese Skizze nun umsetzt, hast du erfolgreich Innovation begangen. (Egal ob in Form einer Maschine, App, Webseite, Code, Sätzen oder whatever)

Ganz praktisch kann Innovation zum Beispiel so ablaufen:

- Du möchtest gern einen Song bauen, der Chart-fähig ist.

- Du kannst nur leider weder Liedtexte schreiben, noch Instrumente spielen, noch Musikvideos produzieren etc.

- Wie löst du dieses Problem? Eine Antwort kannst du dir hier anschauen und anhören:

Das ist Innovation.

Innovation = Menschen auf bisher noch nicht bekannten / genutzten Wegen helfen.

Viel Spaß beim Innovieren!

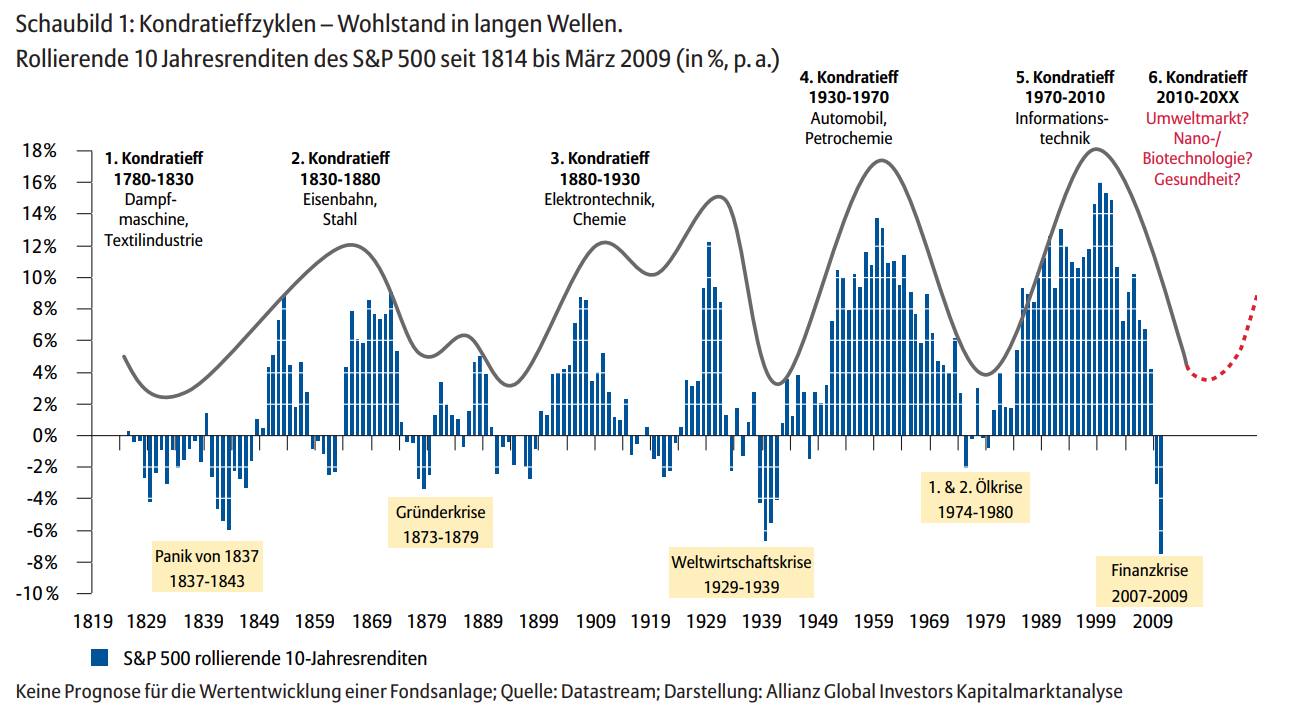

. Schaltet keine Charaktere oder Fähigkeiten frei, führt aber (mehr oder minder) verlässlich zu technologischem Fortschritt.

. Schaltet keine Charaktere oder Fähigkeiten frei, führt aber (mehr oder minder) verlässlich zu technologischem Fortschritt.